ouvir o artigo

Seu PC tem um Cofre Secreto. E hackers estão aprendendo a arrombá-lo.

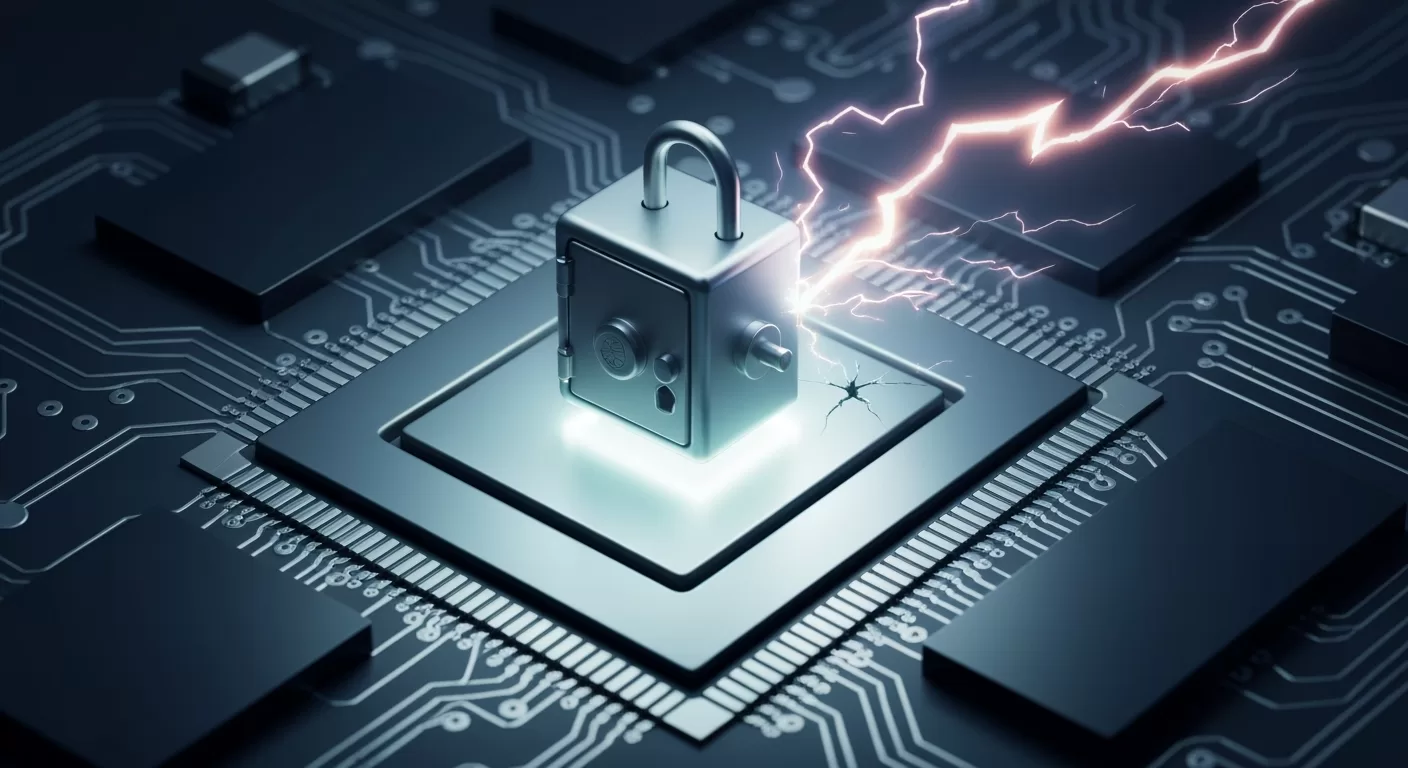

Imagine que dentro do seu processador – o cérebro do seu computador – existe uma pequena sala-cofre, um santuário impenetrável. Lá dentro, guardados a sete chaves, estão seus dados mais preciosos: senhas, chaves de criptografia, informações biométricas e tudo aquilo que é absolutamente confidencial. Nem mesmo o sistema operacional, como o Windows ou o macOS, tem a chave para entrar. Parece o auge da segurança, não é? Por anos, essa foi a promessa dos chamados “Secure Enclaves” ou “Enclaves Seguros”. Mas uma nova onda de pesquisas está mostrando que até mesmo os cofres mais resistentes podem ter um ponto fraco, e os “ladrões” digitais estão ficando cada vez mais criativos.

O que é, afinal, esse “Cofre Digital”?

Essa tecnologia, conhecida tecnicamente como Ambiente de Execução Confiável (TEE), é uma das joias da coroa da segurança moderna. Cada gigante da tecnologia tem sua própria versão: a Intel chama de Software Guard Extensions (SGX), a AMD tem a Secure Encrypted Virtualization (SEV), e a NVIDIA também possui suas próprias implementações em suas GPUs. A ideia central é a mesma: criar uma bolha de proteção isolada dentro do hardware. Dentro dessa bolha, o código e os dados são processados de forma completamente criptografada e isolada do resto do sistema. É como ter uma conversa ultrassecreta em uma sala à prova de som, dentro de um prédio que já é seguro. A promessa é que, mesmo que um hacker consiga invadir seu computador e tomar controle total do sistema operacional, os segredos guardados no enclave permaneceriam intocados.

O Calcanhar de Aquiles: Ataques Físicos

O problema é que, quando a porta da frente está trancada, os invasores começam a procurar por janelas, dutos de ventilação ou até mesmo a testar a resistência das paredes. No mundo dos processadores, isso se traduz em ataques físicos. Pesquisadores de segurança descobriram que, com acesso físico ao computador, é possível “cutucar” o processador de maneiras muito específicas para forçá-lo a cometer erros e, nesses erros, vazar informações. É a versão digital de arrombar um cofre, não adivinhando a senha, mas usando ferramentas para manipular a fechadura. Duas técnicas principais estão causando dor de cabeça para os engenheiros.

Técnica 1: Injeção de Falhas (O “Pé de Cabra” Digital)

Pense na injeção de falhas como dar um “choque” no processador no momento exato. Os pesquisadores usam um dispositivo para aplicar picos ou quedas de voltagem minúsculos e ultrarrápidos na alimentação de energia da CPU. Se feito no momento certo, esse “glitch” pode causar um erro de cálculo momentâneo dentro do enclave seguro. Por exemplo, o processador pode pular uma verificação de segurança crucial ou embaralhar um cálculo de criptografia de uma forma que revele a chave secreta. É um ataque brutal, mas incrivelmente preciso, que explora a física do chip para quebrar a lógica da programação. É como bater em um cofre com um martelo no ponto exato para fazer a engrenagem interna pular um dente e abrir a porta.

Técnica 2: Ataques de Canal Lateral (O “Estetoscópio” Eletrônico)

Se a injeção de falhas é o pé de cabra, os ataques de canal lateral são o estetoscópio. Em vez de forçar um erro, o invasor “escuta” o que está acontecendo dentro do processador. Mas como se escuta um chip? Observando seus efeitos colaterais. Cada operação que um processador executa – somar dois números, criptografar um dado – consome uma quantidade ligeiramente diferente de energia e emite um padrão único de radiação eletromagnética. Com sensores extremamente sensíveis, os pesquisadores podem monitorar essas variações mínimas. Ao analisar esses padrões, eles conseguem deduzir, pouco a pouco, os dados secretos que estão sendo manipulados dentro do enclave. É como um ladrão de cofre experiente que encosta o ouvido na porta para escutar o “clique” das engrenagens e adivinhar a combinação.

Preciso entrar em pânico e jogar meu PC fora?

Calma, a resposta curta é não. É crucial entender que esses não são ataques que podem ser feitos pela internet. Eles exigem que o invasor tenha acesso físico e direto ao hardware. Isso significa que o seu computador de casa está, na maior parte do tempo, seguro. O grande risco aqui é para ambientes onde o acesso físico pode ser comprometido. Pense em:

- Servidores em Data Centers: Um funcionário mal-intencionado ou um invasor poderia ter acesso a um servidor de uma empresa de computação em nuvem.

- Laptops roubados: Especialmente de executivos ou funcionários do governo que carregam informações sensíveis.

- Dispositivos de “borda” (Edge Computing): Equipamentos de IoT ou computadores em locais remotos e sem supervisão constante.

Para esses cenários, a ameaça é real e muito séria. Empresas que dependem da segurança desses enclaves para proteger os dados de seus clientes – como provedores de nuvem – estão observando esses desenvolvimentos com muita atenção.

A Eterna Corrida Armamentista Digital

O que essa notícia realmente revela não é o fim da segurança, mas sim a natureza da batalha. É um jogo interminável de gato e rato. Pesquisadores descobrem vulnerabilidades, e as empresas correm para corrigi-las. Intel, AMD e NVIDIA já estão cientes desses problemas e estão trabalhando em mitigações, que podem vir na forma de atualizações de software (microcódigo) ou, mais provavelmente, em novas arquiteturas de hardware nas próximas gerações de processadores. Para nós, consumidores e entusiastas de tecnologia, é um lembrete fascinante de que a segurança digital não é um estado, mas um processo. As muralhas do castelo digital estão sempre sendo testadas, e a cada ataque, os engenheiros aprendem a construí-las um pouco mais fortes.