ouvir o artigo

A IA da Amazon tinha uma falha grave, e o truque para explorá-la é genial

Imagine ter um assistente superinteligente que revisa seu trabalho, aponta erros e garante que tudo está perfeito. Agora, imagine que alguém descobre uma maneira de enganar esse assistente, fazendo-o, sem querer, abrir a porta dos fundos da sua casa para um estranho. Foi mais ou menos isso que aconteceu com o Amazon Q Developer, a poderosa inteligência artificial da Amazon projetada para ajudar programadores.

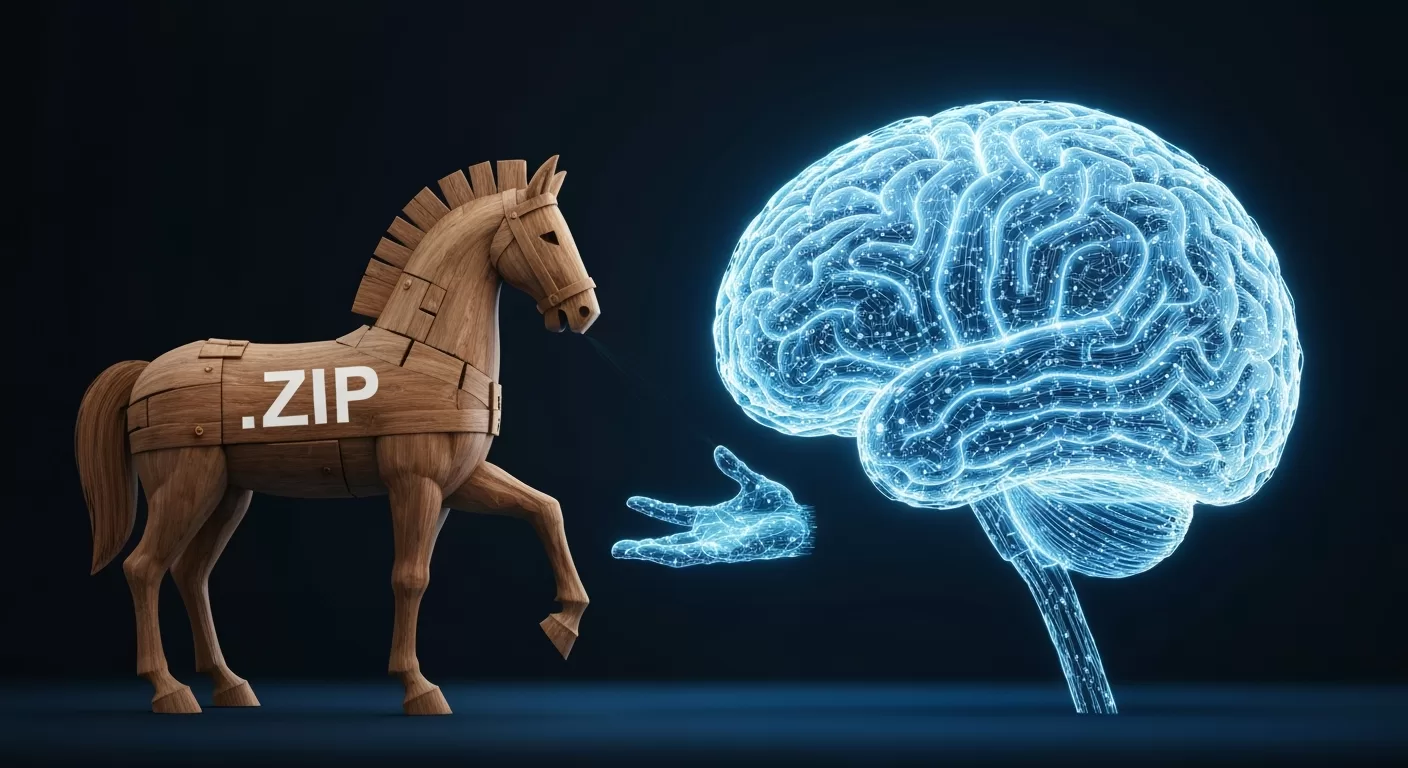

Recentemente, um grupo de pesquisadores de segurança descobriu uma vulnerabilidade que é o equivalente digital de um truque de mágica: engenhosa, surpreendente e, se usada por pessoas mal-intencionadas, extremamente perigosa. Vamos desvendar como um simples arquivo compactado (.ZIP) poderia se transformar em uma chave mestra para os sistemas da Amazon.

O que é o Amazon Q Developer? Uma Mãozinha (Inteligente) na Roda

Para quem não conhece, o Amazon Q Developer é como um copiloto para programadores que usam o ecossistema da AWS (Amazon Web Services). Ele é uma ferramenta de IA que lê o código, sugere melhorias, ajuda a otimizar processos e, o mais importante para nossa história, possui uma função para escanear códigos em busca de vulnerabilidades de segurança. Desenvolvedores podem simplesmente enviar seus projetos, muitas vezes em um arquivo .ZIP, e o Amazon Q analisa tudo, procurando por falhas.

É uma ferramenta fantástica, que economiza tempo e previne dores de cabeça. Mas, como em toda grande inovação, sempre há alguém se perguntando: “Será que eu consigo quebrar isso?”. E a resposta, neste caso, foi um sonoro “sim”.

A Descoberta: O “Cavalo de Troia” Escondido em um Arquivo ZIP

Pesquisadores de segurança da empresa “Embrace The Red” decidiram testar os limites do Amazon Q. Eles se concentraram na função de upload de arquivos .ZIP, um ponto de entrada comum para sistemas. A pergunta era: o que acontece nos bastidores quando o Amazon Q recebe e descompacta esse arquivo? Será que ele segue todas as regras à risca ou pode ser persuadido a fazer algo que não deveria?

Eles descobriram que, com a combinação certa de técnicas, era possível fazer o sistema não apenas descompactar um arquivo, mas também executar um código malicioso no servidor da Amazon. Esse tipo de falha é conhecido como Execução Remota de Código (RCE) e é considerado o “Santo Graal” das vulnerabilidades, pois dá ao invasor controle quase total sobre o sistema afetado.

O Plano Engenhoso em Três Atos

O ataque não foi simples, mas podemos resumi-lo em três passos geniais, que combinam técnicas clássicas de hacking de uma forma criativa:

- Ato 1: A “Isca” com Caminhos Enganosos: O primeiro passo foi criar um arquivo .ZIP que continha arquivos com nomes muito peculiares. Em vez de um nome simples como “codigo.js”, eles usaram uma técnica chamada Path Traversal. É como dar a um carteiro um endereço que diz “suba três andares, volte dois, saia do prédio e entre no próximo”. Eles instruíram o descompactador a sair do diretório seguro onde deveria trabalhar e navegar para outras áreas do sistema.

- Ato 2: O “Atalho” Mágico: Dentro desse mesmo .ZIP, eles incluíram um link simbólico (symlink). Pense em um link simbólico como um atalho na área de trabalho do seu computador. Ele não é o arquivo real, mas aponta para ele. O atalho que eles criaram apontava para um arquivo de sistema crucial, responsável por tarefas de manutenção programadas.

- Ato 3: O Grand Finale: Quando o Amazon Q recebeu o .ZIP e começou a descompactá-lo, a mágica aconteceu. O sistema, enganado pelo Path Traversal (Ato 1), saiu de sua “caixinha” de segurança. Em seguida, ao encontrar o link simbólico (Ato 2), ele seguiu o atalho e sobrescreveu o arquivo de sistema legítimo com um código malicioso fornecido pelos pesquisadores. A partir daí, era só esperar. Quando o sistema executasse sua tarefa de manutenção programada, ele, na verdade, executaria o código dos invasores. Bingo! Execução Remota de Código.

Por que Isso é Tão Importante?

Uma falha de RCE na infraestrutura da Amazon é algo gigantesco. Um invasor poderia, teoricamente, usar essa brecha para acessar dados sensíveis, atacar outros sistemas dentro da rede da AWS ou usar o poder computacional da Amazon para outros fins ilícitos. É o tipo de vulnerabilidade que tira o sono de qualquer equipe de segurança.

Final Feliz: A Amazon Agiu Rápido

Felizmente, essa história tem um final feliz. Os pesquisadores seguiram o protocolo de divulgação responsável. Em vez de publicarem a falha para o mundo, eles a reportaram diretamente para a equipe de segurança da AWS. E a Amazon, como era de se esperar de uma gigante da tecnologia, levou o assunto muito a sério. A empresa validou a descoberta e, em questão de horas, implementou uma correção, protegendo todos os usuários do Amazon Q.

Essa saga é um lembrete fascinante do eterno jogo de gato e rato que é a cibersegurança. Mostra que, mesmo com as IAs mais avançadas, a criatividade humana para encontrar brechas continua sendo um fator crucial. E, mais importante, demonstra a importância da colaboração entre pesquisadores independentes e grandes empresas para manter nosso mundo digital um pouco mais seguro.